Durante muito tempo, falar de crime cibernético no Brasil era praticamente sinônimo de golpe bancário. Malware focado em internet banking, phishing sofisticado e esquemas financeiros dominavam o ecossistema criminoso. Era o velho modelo: roubar dinheiro, desaparecer e repetir o ciclo. Mas nos últimos anos algo mudou.

A paisagem digital brasileira começou a revelar um tipo diferente de operação. Em vez de ataques silenciosos focados apenas em lucro, surgiram campanhas públicas com vazamentos de dados, mensagens ideológicas e tentativas claras de exposição institucional.

Segundo um relatório publicado pela empresa de inteligência cibernética StealthMole em março de 2026, o país passou a observar um crescimento de atividades que misturam hacktivismo, vazamentos de dados e campanhas de reputação realizadas em fóruns clandestinos e canais do Telegram.

Nesse modelo, o objetivo nem sempre é dinheiro. Muitas vezes é visibilidade. E foi justamente nesse ambiente que um nome começou a aparecer repetidamente.

P4R4ZYT3.

O incidente que iniciou a investigação

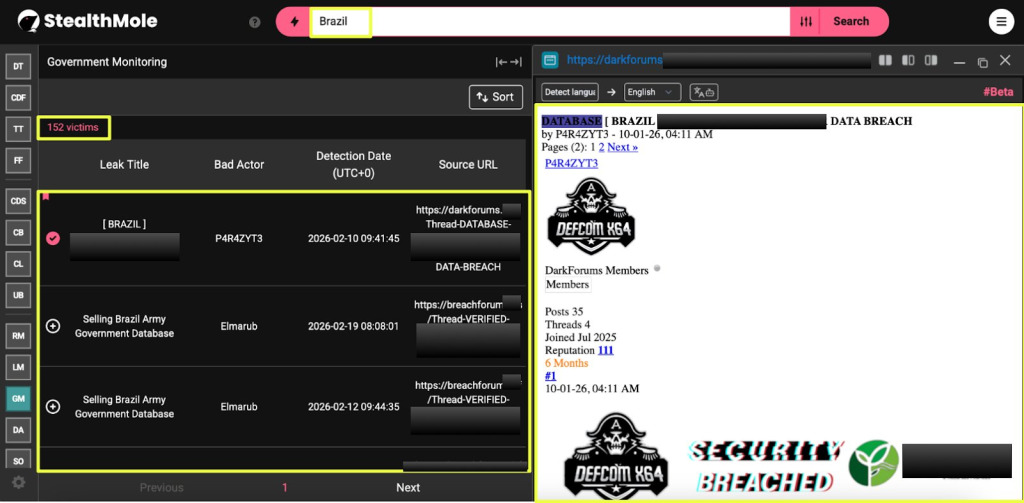

A investigação descrita no relatório começou de forma quase banal. Analistas estavam realizando uma busca por referências ao Brasil dentro da ferramenta de monitoramento governamental da StealthMole.

O resultado retornou 152 ocorrências relacionadas a possíveis vazamentos de dados envolvendo instituições públicas brasileiras.

Em vez de analisar cada ocorrência isoladamente, os pesquisadores seguiram uma abordagem mais estratégica. Eles decidiram identificar quais atores apareciam repetidamente nos registros.

Um nome apareceu mais do que os outros.

P4R4ZYT3.

Esse apelido digital estava ligado a múltiplos eventos relacionados a ataques contra organizações brasileiras, incluindo vazamentos de dados e defacement de websites governamentais.

O vazamento que chamou atenção

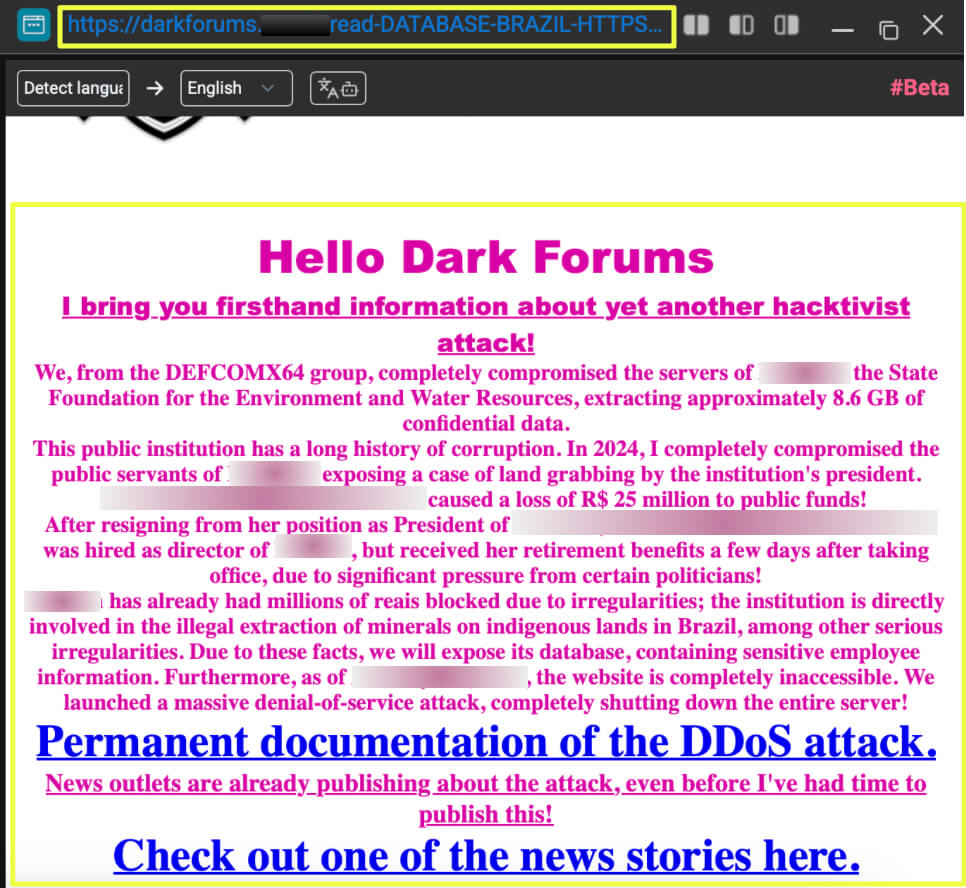

A análise levou os pesquisadores até um tópico publicado em um fórum da dark web chamado DarkForums. O post havia sido publicado pelo usuário P4R4ZYT3 e anunciava o comprometimento completo de um banco de dados ligado a uma instituição pública brasileira.

A publicação afirmava que cerca de 8,6 GB de dados haviam sido extraídos dos servidores da organização.

Mais do que simplesmente divulgar o ataque, o conteúdo trazia um tom claramente político. O texto criticava estruturas de governança estatal e apresentava a ação como parte de uma operação conduzida pelo grupo DEFCOMX64.

Entre os elementos presentes na publicação estavam:

- Declaração de comprometimento completo do banco de dados

- Links para infraestrutura do grupo no Telegram

- Dados de amostra contendo informações pessoais

- Mensagem de recrutamento convidando novos participantes

Os exemplos de dados exibidos incluíam nomes completos, números de CPF e informações de contato de indivíduos supostamente vinculados à instituição comprometida.

Ou seja, não era apenas um vazamento técnico. Era uma demonstração pública.

Quando o ataque vira propaganda

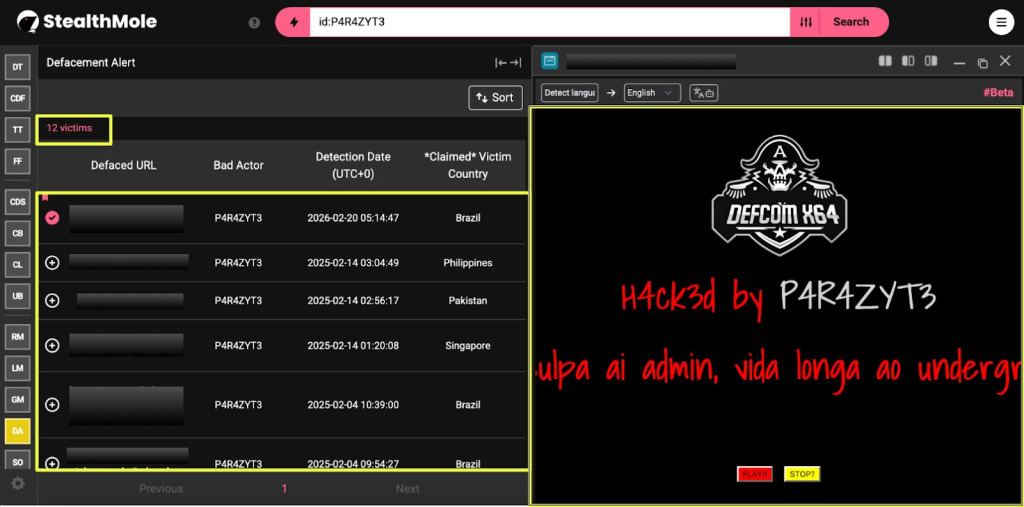

Uma característica curiosa desse caso é a consistência visual entre diferentes incidentes.

A investigação encontrou 12 registros de defacement associados ao mesmo ator, com vítimas principalmente no Brasil e na Alemanha.

Os sites comprometidos exibiam elementos gráficos com a marca do grupo DEFCOMX64. O mesmo símbolo também aparecia no perfil usado no fórum clandestino.

Esse detalhe pode parecer pequeno, mas no mundo da inteligência cibernética ele tem peso.

A repetição de símbolos, assinaturas digitais e identidades visuais geralmente indica coordenação deliberada, não apenas ataques isolados. Ou seja, havia um esforço claro para construir uma identidade pública.

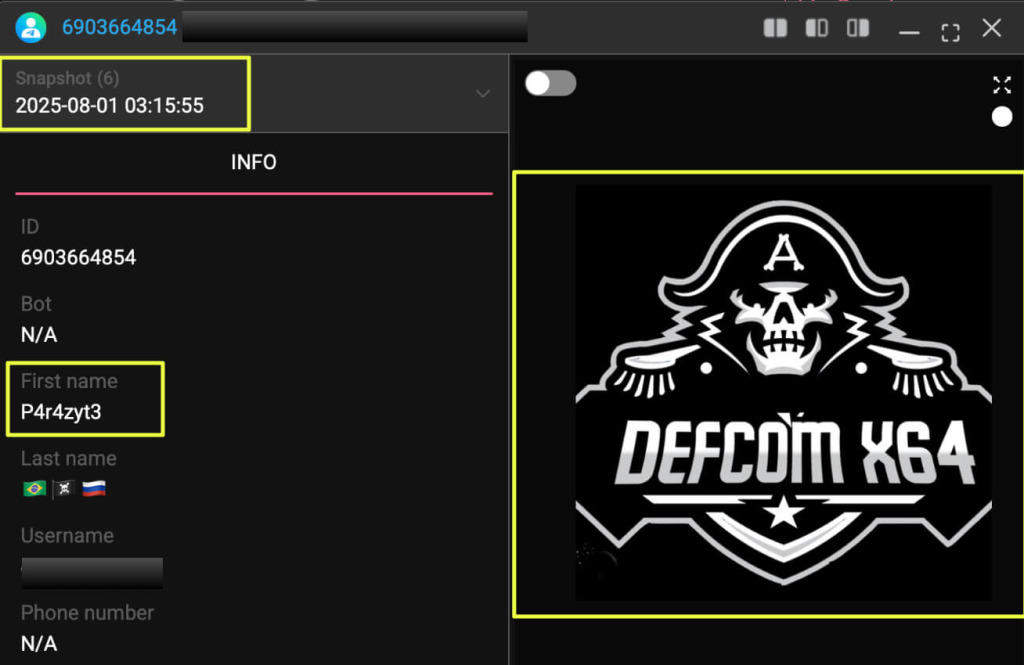

Mapeando a identidade do atacante

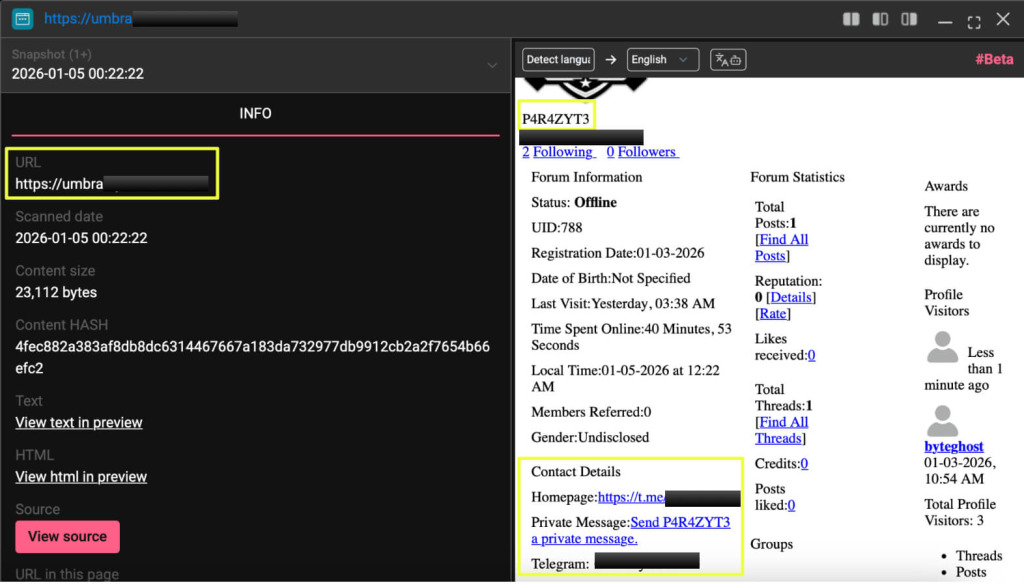

Com a suspeita de que o ator possuía presença em diferentes plataformas, os pesquisadores expandiram a investigação para outros fóruns da dark web.

O alias P4R4ZYT3 foi encontrado em múltiplos ambientes clandestinos, incluindo:

- DarkForums

- Umbra

- HelloHackers

Os perfis apresentavam características idênticas, incluindo datas de criação semelhantes, IDs de usuário relacionados e a mesma imagem de perfil associada ao grupo DEFCOMX64.

Isso indicava algo importante.

Não se tratava de contas falsas espalhadas pela internet. Era provavelmente a mesma pessoa operando uma identidade consistente em diferentes plataformas.

A ponte que levou ao Telegram

O passo seguinte da investigação revelou um detalhe essencial. Um dos perfis encontrados em fóruns clandestinos fazia referência direta a um canal e a um usuário no Telegram.

A partir desse ponto, os analistas passaram a monitorar a atividade da conta dentro da plataforma.

A análise histórica mostrou que o perfil passou por cinco mudanças de identidade visual durante 2024.

Em diferentes momentos, o usuário utilizou:

- Máscaras anônimas.

- Símbolos de sociedades fictícias.

- Emojis de bandeiras nacionais.

Com o tempo, porém, a identidade convergiu para algo mais estável: a marca do grupo DEFCOMX64.

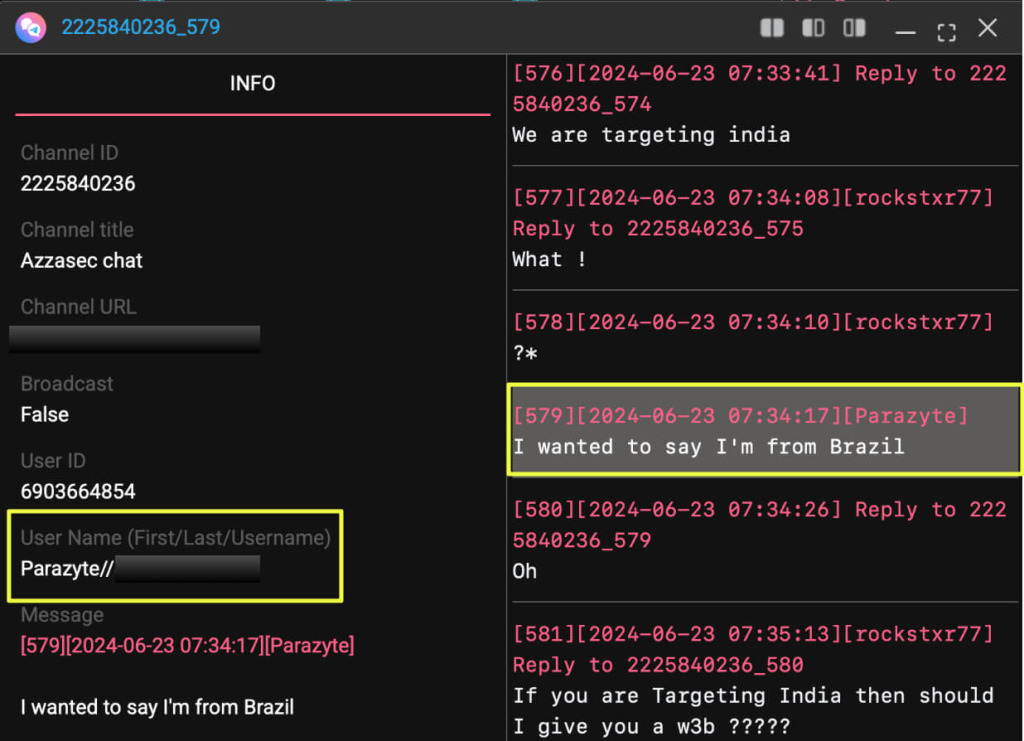

Quando a conversa vira campanha

Outro detalhe interessante surgiu em registros de chats arquivados. Em uma conversa de junho de 2024 em um grupo chamado Azzasec Chat, o usuário declarou explicitamente ser do Brasil.

Em outras interações, ele afirmou ter publicado bancos de dados brasileiros em fóruns clandestinos e orientou participantes a procurarem pelo nome P4R4ZYT3.

Além disso, o usuário demonstrou interesse em ferramentas ofensivas como o XWorm, um software comercial usado para acesso remoto.

Isso não comprova o uso da ferramenta em ataques. Mas mostra familiaridade com o ecossistema de ferramentas ofensivas.

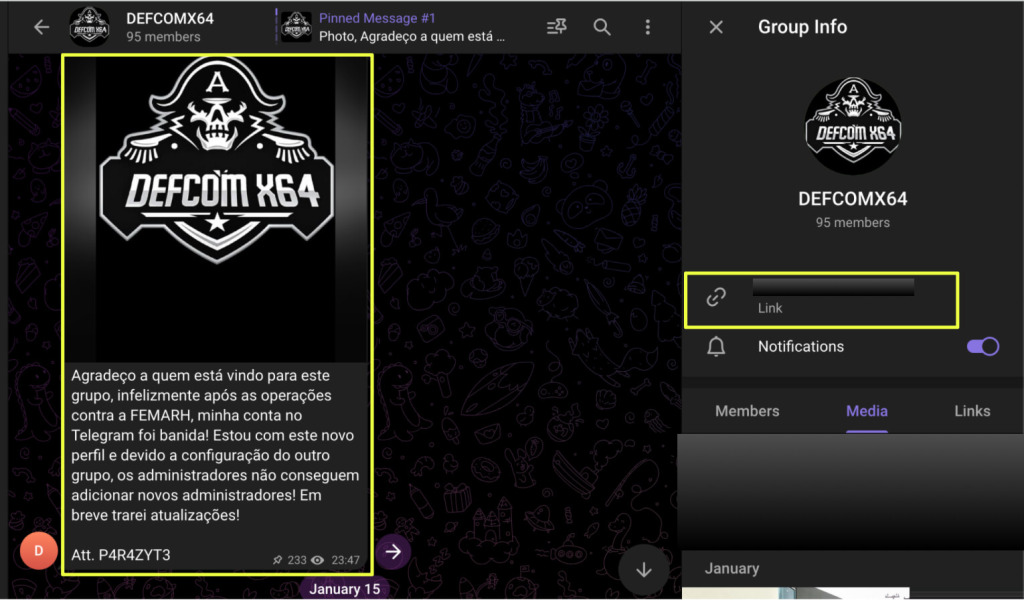

O surgimento de um canal oficial

Em janeiro de 2026, um novo canal do Telegram associado ao grupo foi criado.

A primeira mensagem explicava que a conta anterior havia sido derrubada após o anúncio de um vazamento de dados.

O canal passaria então a funcionar como novo ponto central de comunicação do grupo.

A mensagem era assinada de forma direta: Att. P4R4ZYT3

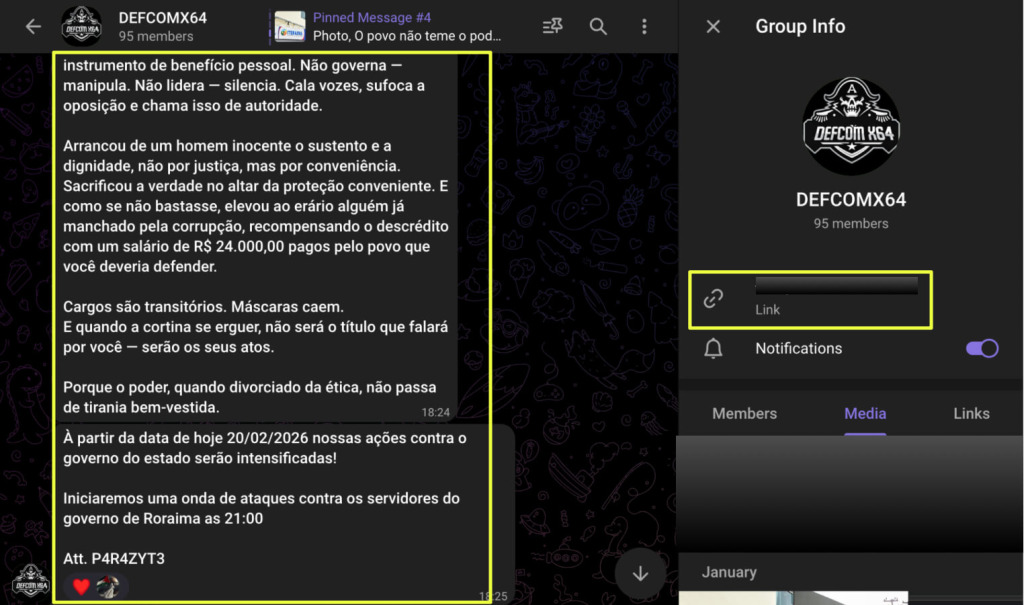

Nesse momento a mudança de postura ficou evidente. As mensagens deixaram de ser apenas relatos de ataques passados e passaram a anunciar ações futuras.

A escalada das mensagens

Em fevereiro de 2026, o canal publicou uma declaração afirmando que ataques contra o governo estadual seriam intensificados.

A mensagem mencionava especificamente servidores públicos do estado de Roraima e indicava um horário previsto para início de novas ações.

Esse tipo de comunicação tem um papel curioso no mundo do hacktivismo. Nem sempre significa que um ataque real acontecerá.

Mas serve principalmente para três coisas:

- Construir reputação.

- Atrair seguidores.

- Criar narrativa pública.

Ou seja, mesmo quando o impacto técnico ainda não é confirmado, o impacto comunicacional já começou.

O que esse caso revela sobre o hacktivismo atual

O caso P4R4ZYT3 mostra algo que muitos analistas de segurança já vinham percebendo. O objetivo de muitos ataques mudou.

Antes o modelo era simples: roubar dados ou dinheiro. Agora existe algo diferente acontecendo, pois os ataques viraram também ferramentas de narrativa pública.

Nesse cenário, Telegram, fóruns clandestinos e redes underground funcionam quase como plataformas de mídia.

- Os ataques se tornam anúncios.

- Os vazamentos viram propaganda.

- E os grupos começam a construir reputação.

Segundo o relatório da StealthMole, o comportamento observado nesse caso indica uma tentativa clara de consolidar uma identidade hacktivista focada em instituições governamentais brasileiras.

O impacto real dessa campanha ainda não ficou claro, isso vai depender de um monitoramento contínuo. Mas caros leitores(a) uma coisa é certa.

No mundo da segurança digital, ignorar sinais públicos costuma ser um erro caro.