A gigante norte-americana da tecnologia de comunicações digitais, Cisco Systems, encontra-se atualmente no centro de uma investigação de segurança cibernética.

O grupo de extorsão cibernética conhecido como ShinyHunters reivindicou a autoria de uma invasão nos sistemas da companhia, alegando ter obtido acesso a uma quantidade substancial de dados sensíveis.

Para uma empresa que serve como a espinha dorsal de grande parte da infraestrutura de rede global, tal alegação não é apenas um alerta, mas um evento que demanda uma análise técnica profunda sobre as vulnerabilidades sistêmicas no fornecimento de tecnologia.

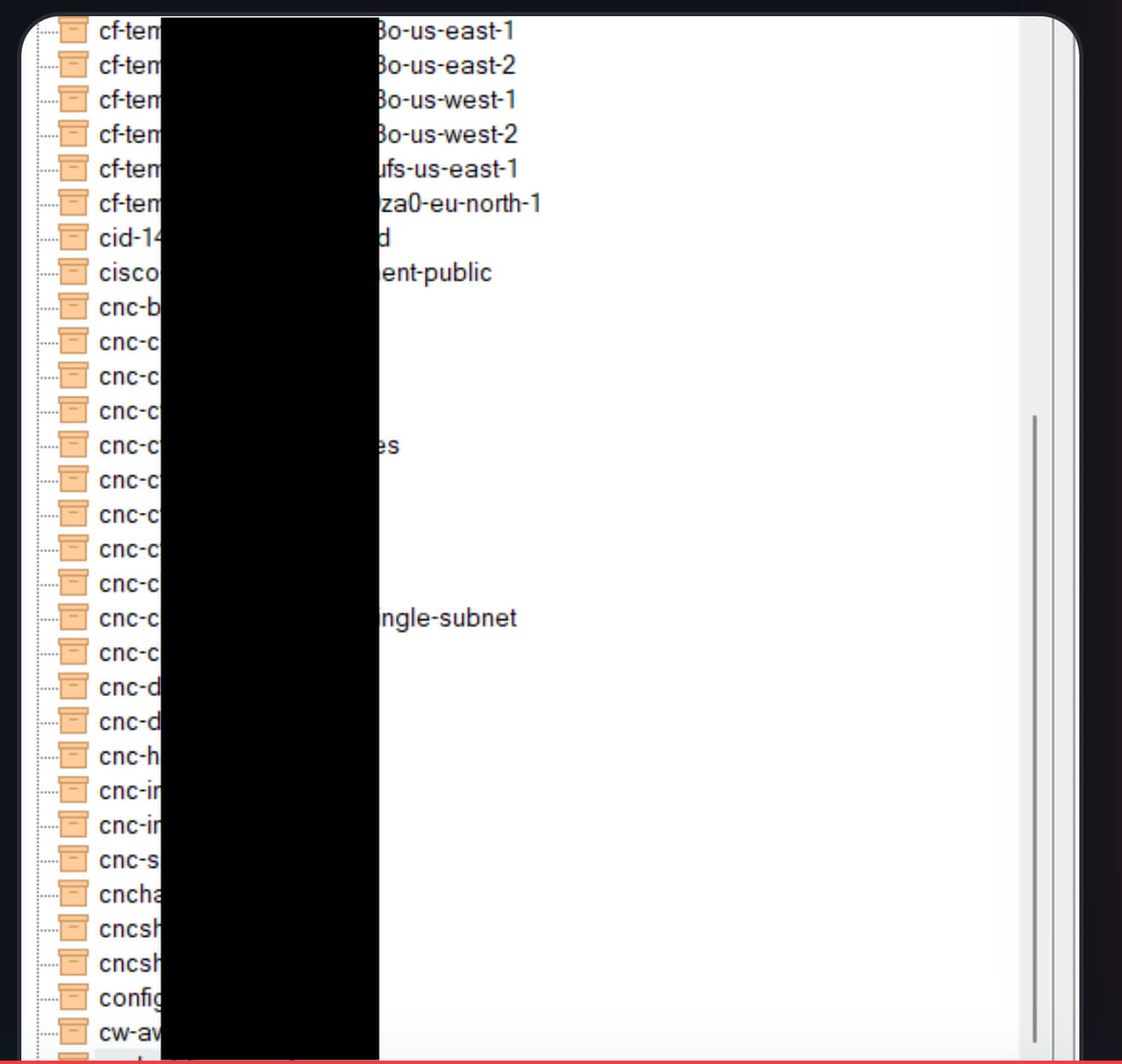

O incidente foi reportado após o grupo criminoso publicar em fóruns especializados que teria comprometido o ambiente da Cisco, mencionando especificamente o acesso a repositórios de código-fonte, projetos internos e documentos confidenciais.

No dia 31 de março, o grupo publicou uma exigência direta contra a Cisco, ameaçando causar “vários problemas digitais irritantes” caso suas demandas não sejam atendidas até 3 de abril. Traduzindo: ou paga, ou vira caos.

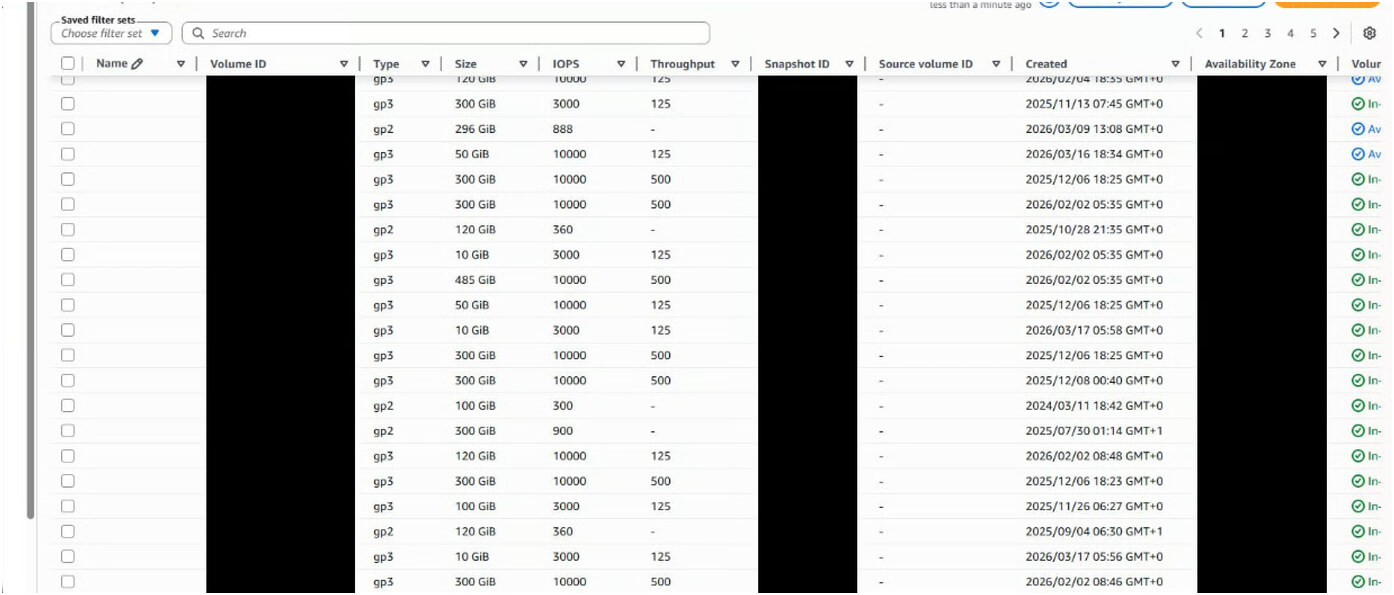

Segundo os próprios atacantes, os dados comprometidos incluem informações sensíveis e teriam sido obtidos a partir de três vetores diferentes de ataque: phishing por voz associado ao UNC6040, exploração relacionada ao Salesforce Aura e comprometimento de contas na AWS. Para sustentar a narrativa, eles divulgaram duas capturas de tela o equivalente moderno ao “confia em mim”.

Certamente, a gravidade dessa situação reside no fato de que o acesso ao código-fonte pode permitir que agentes mal-intencionados identifiquem vulnerabilidades de dia zero (zero-day) em equipamentos que sustentam a internet global.

O Perfil do grupo ShinyHunters e o contexto histórico

Para compreender a magnitude desta ameaça, é fundamental analisar quem são os ShinyHunters. Este grupo não é um novato no cenário do cibercrime, pelo contrário, eles possuem um histórico notável de ataques contra grandes corporações, incluindo nomes como Microsoft, Tokopedia e, mais recentemente, casos vinculados a grandes agregadores de ingressos e empresas de telecomunicações.

Eles operam predominantemente através da exfiltração de dados para fins de extorsão, muitas vezes ignorando a criptografia de sistemas (característica do ransomware tradicional) em favor do roubo direto de propriedade intelectual e dados de clientes.

No entanto, o modus operandi do grupo costuma envolver a exploração de repositórios mal protegidos ou credenciais de desenvolvedores obtidas via phishing ou ataques de preenchimento de credenciais.

No caso da Cisco Systems, a preocupação técnica se eleva devido à natureza dos produtos da empresa. Se os ShinyHunters de fato acessaram o ambiente de desenvolvimento da Cisco, a superfície de ataque para futuras campanhas de espionagem cibernética pode se expandir exponencialmente, afetando desde roteadores domésticos até switches de core de grandes data centers.

Implicações técnicas e a integridade da cadeia de suprimentos

A segurança da informação moderna baseia-se na premissa da confiança na cadeia de suprimentos de software.

Quando uma entidade do porte da Cisco é supostamente comprometida, o mercado de TI entra em estado de alerta. O roubo de dados de projetos de engenharia e credenciais de acesso pode comprometer não apenas a Cisco, mas todos os seus clientes corporativos e governamentais.

Certamente, a investigação técnica focará em determinar se houve movimento lateral dentro da rede e se chaves de criptografia ou certificados de assinatura de código foram comprometidos.

No cenário de infraestrutura, a maior preocupação é a persistência. Se os atacantes conseguiram inserir trechos de código malicioso ou backdoors durante o período em que estiveram nos sistemas, a limpeza deste ambiente exigirá uma auditoria forense exaustiva.