Imagine que você vai ao trabalho, abre um arquivo aparentemente inofensivo do Excel ou um RAR de “documentos importantes” e, sem saber, está autorizando uma porta dos fundos para espionagem internacional. Pois bem: isso é o cenário que o time da Qi’anxin Threat Intelligence Center descobriu sobre o grupo de ameaças conhecido como Bitter, também rastreado como APT‑Q‑37.

Eles combinaram duas frentes de ataque: por um lado, macros do Office (modo clássico de spear phishing) e, por outro, uma vulnerabilidade de path traversal no WinRAR (uma ferramenta tão banal quanto presente em milhões de computadores) para fazer overwrite de arquivos críticos.

Quem é o Bitter?

Esse grupo (Bitter / 蔓灵花) é, digamos, “old school” no sentido de que já existe há anos e tem foco em espionagem com alvo certo: governos, setor elétrico, forças militares em regiões estratégicas como China, Paquistão, outras da Ásia‑Pacífico.

Não é “apenas” mais um ransomware aleatório: são ações de persistência, furtivas, feitas para ficar e extrair dados em lugares onde o impacto realmente importa.

Seu arsenal normalmente inclui spear‑phishing com documentos do Office habilitando macros, mas aqui eles deram um salto: além da macro, passaram a abusar de ferramentas de descompactação com falha crítica (sim, o WinRAR de todo mundo) para elevar o nível de invasão.

A cadeia de ataque explicada

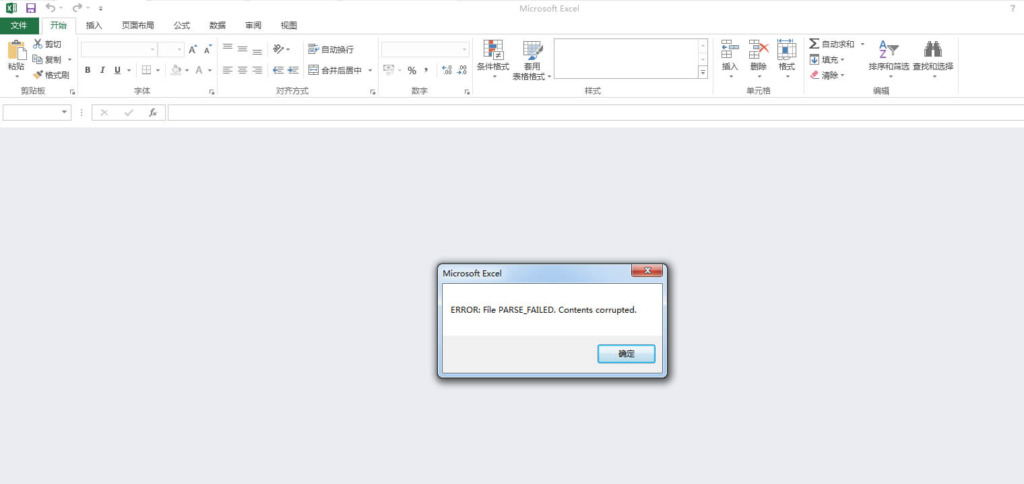

Modo 1 – O truque do Excel

Um arquivo chamado “Nominated Officials for the Conference.xlam” chega no ambiente da vítima. Ative a macro. Você acha que está ajudando o chefe da conferência. Mas não: aparece uma mensagem “Falha na análise do arquivo” para te tranquilizar e… nada ou melhor, sim: começa o show.

A macro decodifica um código fonte em C#, grava em C:\ProgramData\cayote.log, compila com csc.exe para C:\ProgramData\USOShared\vlcplayer.dll e instala com InstallUtil.exe. Depois cria um script .bat na pasta Startup que agenda tarefas para buscar instruções via um domínio controlado pelos atacantes.

Ou seja: você “ativa a macro” achando que está aprovando algo burocrático, e o sistema vira fábrica de malware.

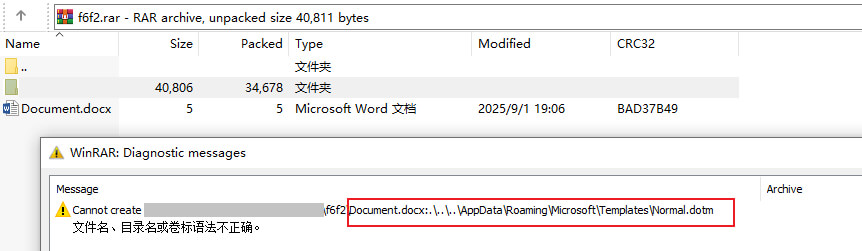

Modo 2 – O truque do WinRAR

Aqui fica ainda mais esperto. O atacante monta um arquivo RAR que aparenta conter algo benigno (por exemplo “Document.docx”), mas está embalado com um Normal.dotm malicioso escondido no RAR com path traversal – fazendo com que, ao ser descompactado em determinada pasta (Downloads ou Desktop, por exemplo), sobrescreva o template padrão do Word (Normal.dotm no AppData\Roaming\Microsoft\Templates).

Quando você abre o arquivo DOCX, o Word carrega o template infectado, que então conecta a um caminho remoto (“\koliwooclients.com\templates”) e executa o backdoor winnsc.exe, exatamente o mesmo implantado no modo 1.

Destaque caros leitores(a), embora se tenha pensado inicialmente que o bug explorado no WinRAR fosse o CVE‑2025‑8088, a análise da Qi’anxin indica que na verdade o grupo usou uma falha ainda mais antiga, anterior à versão 7.12.

Por que ambos os modos levam ao mesmo lugar

Seja pela macro ou pelo RAR malicioso, o implant final é o mesmo: o backdoor em C#, que coleta informações da máquina (versão do OS, arquitetura, nome do host, pasta temporária) e envia para servidores de comando e controle (C2). Depois, recebe instruções para baixar e executar EXEs adicionais, reportando o resultado de volta.

Diga‑se de passagem: usar o compilador do próprio sistema (csc.exe) para compilar seu payload no local é algo que muitos atacantes fazem para evitar detecções por hash truque velho, mas eficiente.

O que a vulnerabilidade do WinRAR significa

O WinRAR é tão comum que até parece trivial. Mas o problema aqui é sério: a vulnerabilidade de path traversal (CVE‑2025‑8088) permite que o atacante crie um arquivo compactado que, ao ser extraído, deposita arquivos fora da pasta indicada como a pasta Startup, ou a pasta de templates do Word.

Esse tipo de bug transforma um simples “clique para descompactar” em uma porta aberta para execução automática de malware. E o fato de que o ataque se baseia no comportamento normal do Word (carregar Normal.dotm) e na preguiça/rotina do usuário (descompactar em Downloads ou Desktop) mostra como o fator humano ainda é a chave.

Bitter APT

Certamente o Bitter APT mostra que não está mais apenas “mandando macros” e esperando um passo em falso. Ele está combinando engenharia social + vulnerabilidade zero‑day + backdoor customizado para atingir alvos de alto valor.

Isso exige de nós não só “seguir recomendações” mas questionar: nosso ambiente está preparado? As políticas de usuário, de atualização, e de segmentação estão alinhadas com o fato de que o inimigo pode vir pela ferramenta mais banal (como WinRAR) que temos instalada?