Quando os Estados Unidos e Israel lançaram ataques aéreos e marítimos contra o Irã no fim de semana, muita gente pensou que o conflito tinha oficialmente começado ali. Mas quem trabalha com segurança digital sabe que, no mundo digital, a guerra nunca começa no dia do bombardeio. Ela começa meses antes, silenciosa, metódica e quase invisível.

Pesquisadores de segurança já vinham observando sondagens, campanhas de espionagem e ataques distribuídos de negação de serviço contra alvos em Israel e países do Golfo Pérsico. O padrão é clássico: primeiro você mapeia, depois você testa, só então você ataca. Não é impulso. É estratégia.

A empresa de segurança de aplicações móveis Approov relatou um aumento significativo de ataques altamente sofisticados contra APIs e aplicativos móveis usados por governos regionais. Segundo o CEO Ted Miracco, havia sinais claros de que atores iranianos estavam avaliando vulnerabilidades críticas na infraestrutura digital da região. Esses movimentos começaram ainda no início de fevereiro.

Curiosamente, as sondagens cessaram em 27 de fevereiro, coincidindo com um apagão de internet no Irã no início da escalada militar. Coincidência? Em geopolítica digital, quase nunca é.

Malware posicionado antes do ataque físico

De acordo com a Binary Defense, havia indícios de que o Irã já estava posicionando malware para atingir entidades em Israel e no Oriente Médio antes mesmo dos ataques militares. JP Castellanos, diretor de inteligência de ameaças da empresa, destacou que esse comportamento é comum entre atores estatais. Eles preparam as ferramentas com antecedência, deixando tudo pronto para ser acionado no momento estratégico.

Esse modelo não é novidade. Em conflitos anteriores, como na guerra entre Israel e Hamas, vimos campanhas de coleta de inteligência e phishing em massa acontecerem antes da intensificação dos combates. A diferença agora é o nível de sofisticação e a amplitude dos alvos.

A Check Point identificou atividades associadas ao grupo Cotton Sandstorm, também conhecido como Haywire Kitten, ligado ao Corpo da Guarda Revolucionária Islâmica do Irã. O grupo utiliza o malware WezRat, um infostealer modular distribuído por campanhas de spear phishing que se disfarçam de atualizações urgentes de software. E sim, ainda tem gente que clica.

Em alguns casos, as invasões foram seguidas pela implantação do ransomware WhiteLock contra alvos israelenses. E aqui está o detalhe importante: nada impede que esse mesmo modelo seja expandido para outros países. Inclusive os Estados Unidos.

DDoS, desinformação e ransomware como armas estratégicas

Não é apenas sobre derrubar sistemas. É sobre criar caos, dúvida e desgaste psicológico. O Irã tem um histórico consistente de uso de operações de influência e desinformação para amplificar o impacto de suas ações.

O grupo reviveu recentemente sua persona cibernética Altoufan Team para reivindicar novos alvos no Bahrein. Além disso, outros grupos pró Irã alegaram comprometer sistemas de controle industrial em Israel, Polônia, Turquia e Jordânia.

Importante dizer que muitas dessas alegações não foram verificadas. E aqui entra um ponto crucial: a guerra informacional é parte do jogo. Como destacou John Hultquist, analista chefe do Google Threat Intelligence Group, o Irã frequentemente exagera ou fabrica impactos para aumentar o efeito psicológico de suas campanhas.

Ou seja, nem tudo que aparece no Telegram é verdade. Mas também não é tudo mentira. E esse limbo é exatamente onde o medo prospera.

Durante conflitos anteriores, o Irã também foi associado ao grupo CyberAv3ngers, que realizou intrusões em sistemas de água nos Estados Unidos explorando senhas padrão em controladores lógicos programáveis expostos à internet. Sim, senhas padrão em infraestrutura crítica em 2023. Às vezes, o hacker nem precisa ser brilhante. Basta que alguém do outro lado seja negligente.

Estados Unidos na mira: questão de tempo

Até o momento, não há confirmação de ataques diretos contra organizações americanas nesse novo estágio do conflito. Mas a avaliação de risco é clara: é uma questão de quando, não se.

Organizações com vínculos diretos com o Departamento de Defesa dos Estados Unidos, fornecedores governamentais e empresas com conexões operacionais com Israel estão entre os alvos mais prováveis. Infraestruturas críticas e cadeias de suprimentos também entram no radar.

Empresas que utilizam tecnologia operacional fabricada em Israel podem se tornar alvos indiretos. Esse padrão já foi observado em campanhas anteriores, quando a origem do equipamento influenciou decisões de ataque.

A lógica é simples. Se você não consegue atingir o alvo principal com facilidade, atinja a cadeia de suprimentos. O efeito colateral pode ser tão eficaz quanto o impacto direto.

O padrão iraniano de guerra cibernética

Historicamente, o Irã apresenta resultados mistos em ataques disruptivos. Consegue causar danos relevantes a organizações específicas, mas frequentemente exagera os efeitos para ampliar o impacto psicológico.

No entanto, a expectativa dos analistas é de que veremos ataques disruptivos contra Estados Unidos, Israel e países do Conselho de Cooperação do Golfo. Esses ataques devem combinar espionagem, campanhas de phishing em larga escala, DDoS e possivelmente malwares destrutivos que funcionam de forma semelhante a ransomware.

Há também um elemento oportunista. Alvos vulneráveis serão priorizados. E em um mundo onde atualizações de segurança ainda são negligenciadas por conveniência ou orçamento, as oportunidades não são poucas.

Um breve hiato nas operações iranianas foi observado durante os primeiros ataques militares. Mas segundo o Google Threat Intelligence Group, as atividades já foram retomadas. Frentes hacktivistas ligadas ao IRGC voltaram a fazer ameaças públicas e reivindicações de ataques.

O que as organizações precisam entender agora

Se existe um momento para revisar patches, reforçar autenticação multifator e revisar cadeias de suprimentos, é agora. Esperar o incidente acontecer para agir é uma estratégia que só funciona em PowerPoint.

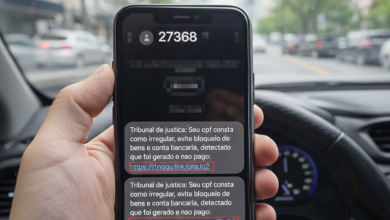

Treinamento de conscientização também é essencial. O phishing continua sendo uma das portas de entrada mais eficazes, especialmente quando vem disfarçado de urgência geopolítica.

E talvez o ponto mais importante seja filtrar o ruído informacional. Em tempos de guerra, a desinformação se espalha mais rápido que malware. Empresas precisam validar fontes, evitar decisões baseadas em pânico e manter canais internos de comunicação claros.

A guerra cibernética do Irã já está em curso. Não é ficção de filme, não é exagero de manchete. É uma realidade estratégica que mistura espionagem, sabotagem digital e manipulação.