O LockBit, um dos mais infames grupos de ransomware‑como‑serviço (RaaS), ressurgiu em 2025 com a versão 5.0, mostrando que nem operações de alto nível de interrupção conseguem, necessariamente, eliminá‑los de vez.

Em setembro, apenas um mês, já foram identificadas cerca de doze organizações vítimas espalhadas pela Europa Ocidental, Américas e Ásia. E caros leitores(a) a nova variante responde por metade dos ataques observados naquele mês, segundo pesquisadores.

O que há de novo no LockBit 5.0

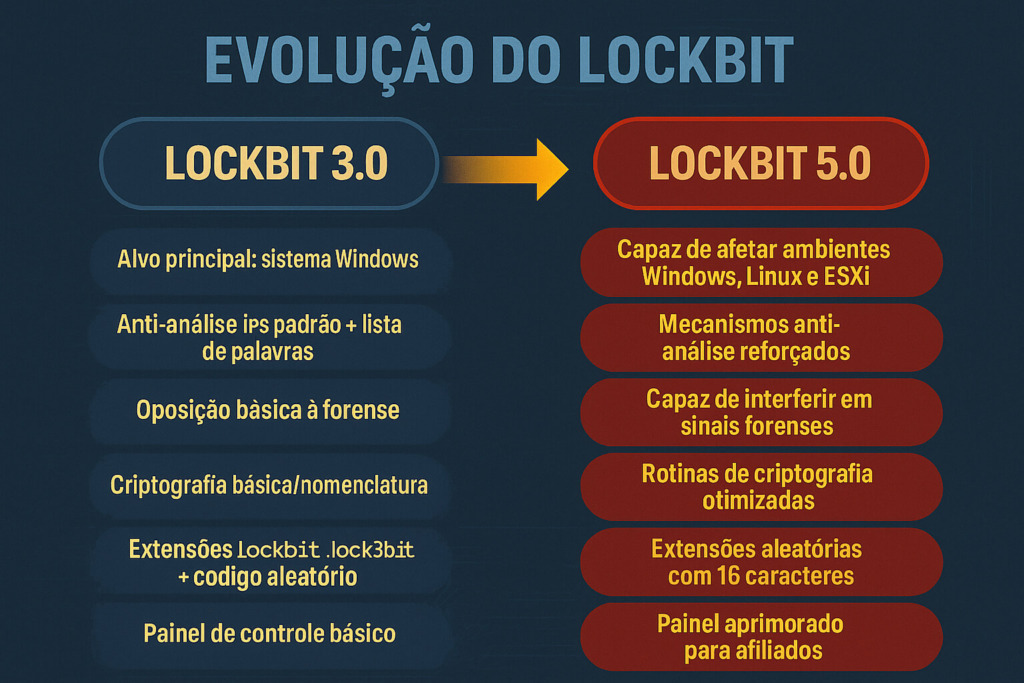

O salto técnico é significativo: a versão 5.0 suporta agora três ambientes críticos simultaneamente Windows, Linux e ESXi (a plataforma de virtualização da VMware). Isso abre o espaço de atuação para infraestrutura híbrida ou virtualizada que muitas empresas usam.

Dos ataques monitorados, cerca de 80% miravam Windows e 20% eram contra ESXi e Linux. Além disso, foram observadas melhorias como mecanismos anti‑análise reforçados (tornando forense mais difícil), criptografia mais rápida e eficiente, e extensões de arquivo de 16 caracteres aleatórias para dificultar identificação.

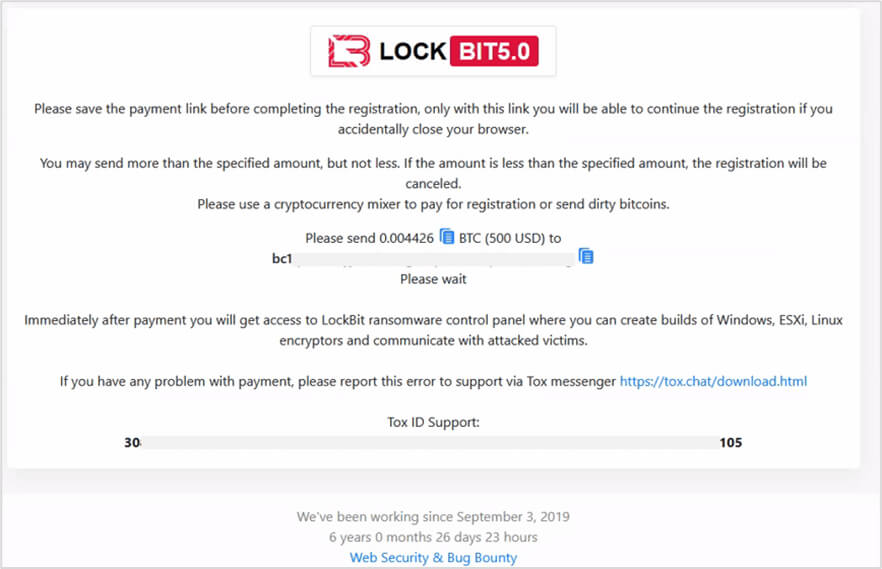

O painel de controle para afiliados também ficou mais sofisticado. Para se juntar à operação, exige‑se depósito de ~US$ 500 em Bitcoin como “taxa de entrada”.

O que isso revela sobre o ransomware hoje

Certamente o LockBit não voltou com timidez. O administrador “LockBitSupp” anunciou em fóruns do submundo o retorno oficial em setembro e já estava recrutando novos afiliados.

A mensagem era clara: “Voltamos ao trabalho”. Mesmo com operações de desmantelamento (como a chamada “Operação Cronos” em 2024), a estrutura ressurgiu rapidamente comprovando que o ecossistema RaaS é resiliente, quando bem instalado.

Por que você precisa se preocupar

Se você cuida de TI ou segurança, é hora de olhar o ambiente inteiro:

- Seus servidores físicos talvez estejam atualizados, mas e o ESXi ou instâncias Linux que hospedam máquinas virtuais?

- Sua segmentação de rede impede que um servidor comprometido vire porta de entrada para o resto da infraestrutura?

- Você está preparado para negociação e extorsão que agora abrangem mais ambientes?

O LockBit 5.0 chegou justamente para desafiar essas práticas. Se antes o foco era apenas Windows, agora ele mira onde muitos gestores achavam estar “seguros”.

O caminho a seguir para tentar se proteger do ransomware

A defesa tem que ser em camadas. Proteção de endpoint importa, claro. Mas não bastará apenas antivírus ou patch de Windows. A estratégia deve abranger:

- Monitoramento de Linux e ESXi com mesma atenção dada aos servidores Windows.

- Visibilidade completa em ambientes virtuais: hypervisors, hosts, snapshots.

- Políticas de segmentação de tráfego interno e isolamento de funções críticas.

- Planos de resposta eficazes: identificar, isolar, recuperar.

Nova versão do ransomware LockBit

O LockBit 5.0 mostra que o ransomware não é uma “moda passageira” e muito menos está restrito a um único sistema operacional.

Ele se adapta. Ele investe. Ele volta mais forte. Para as empresas, isso significa que independente da plataforma, seja Windows ou Linux o adversário vai atrás de todas.