O que parece trama de filme de hacker era, na verdade, uma operação real: um desenvolvedor brasileiro de 25 anos, conhecido como “GoogleXcoder”, foi preso em San Vicente de la Barquera, na Cantábria, acusado de comandar uma rede de golpes com phishing alimentado por inteligência artificial.

A polícia espanhola tratou o caso como uma vitória significativa na luta contra o roubo de credenciais bancárias no país e não foi por menos. O esquema era tão organizado e lucrativo que funcionava como um serviço profissional.

Phishing como serviço: o crime virou produto

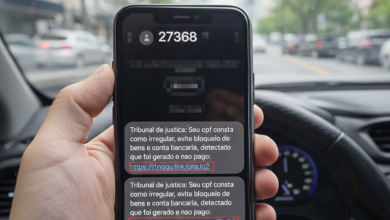

Desde 2023, a Espanha tem sido palco de ataques digitais cada vez mais sofisticados, com criminosos criando sites falsos extremamente convincentes de bancos e agências públicas. Esses golpes, disfarçados de mensagens oficiais, enganaram milhares de pessoas e desviaram milhões de euros para contas de fraudadores.

A investigação conduzida pela Unidade de Cibercrime da Guardia Civil apontou para algo maior do que apenas ladrões de dados: havia uma infraestrutura por trás, fornecendo os meios para que qualquer um pudesse aplicar golpes com um clique.

Essa infraestrutura tinha nome e sobrenome: GoogleXcoder, o desenvolvedor por trás dos kits de phishing prontos para uso. Ele oferecia pacotes completos que permitiam clonar sites de bancos em segundos, além de fornecer suporte técnico, atualizações e até personalizações conforme o “cliente” quisesse.

O modelo era claro: Crime as a Service (CaaS). Centenas de criminosos pagavam diárias de centenas de euros por meio do Telegram para acessar essas ferramentas. Em grupos fechados, era possível encontrar nomes tão sórdidos quanto eficientes um deles, pasme, se chamava “Roubando tudo das vovós“.

A operação policial e a caçada ao dev

O GoogleXcoder não era fácil de localizar. Como bom entusiasta da vida nômade, ele mudava constantemente de cidade, usava identidades falsas para se registrar em serviços de telefonia e movimentava pagamentos sem deixar rastros tradicionais.

O desfecho veio após uma ação de inteligência que rastreou seus passos até a cidade litorânea de San Vicente de la Barquera. Lá, a polícia o prendeu e apreendeu dispositivos eletrônicos recheados de dados: kits de phishing, contas pessoais, conversas com outros golpistas e carteiras de criptomoedas.

As informações coletadas deram origem a uma operação mais ampla, com batidas simultâneas em Valladolid, Zaragoza, Barcelona, Palma de Mallorca, San Fernando e La Línea de la Concepción.

Além de prender comparsas, as autoridades conseguiram recuperar parte dos fundos roubados e ampliar o mapa da rede criminosa. Ao todo, seis suspeitos já foram identificados como usuários frequentes dos serviços oferecidos pelo GoogleXcoder.

Telegram, IA e a nova era do cibercrime

O uso do Telegram como central de comando para atividades criminosas não é novidade, mas o grau de profissionalização chama atenção. O serviço oferecido por GoogleXcoder ia muito além de simples clonar sites: incluía ajustes por idioma, simulação de autenticação multifator e até criação de páginas para captura de tokens bancários.

Além disso, ferramentas de inteligência artificial eram empregadas para gerar comunicações personalizadas, adaptadas ao banco, idioma e estilo de escrita das vítimas.

Era possível, por exemplo, enviar um link com o nome da vítima no domínio, usar logotipos autênticos e até simular redirecionamentos reais após a coleta das credenciais.

Cooperação internacional e próximos passos

Essa operação só foi possível graças à colaboração da Polícia Federal Brasileira e da empresa de cibersegurança Group-IB, que forneceram análises técnicas e suporte à investigação da Espanha.

Com os canais do Telegram já desativados e as evidências digitais sendo analisadas, novas prisões devem ocorrer nos próximos dias.

As autoridades agora se concentram em mapear completamente a rede e identificar clientes recorrentes da plataforma de phishing, alguns dos quais já estão sendo monitorados em outros países da América Latina.

O que esse caso revela sobre o cibercrime moderno?

Mais do que um golpe isolado, o caso GoogleXcoder revela um mercado subterrâneo onde crimes digitais são empacotados como serviços com suporte técnico, atualizações e branding próprio.

Isso coloca uma pressão extra sobre autoridades, empresas e usuários. Afinal, até onde vai a responsabilidade de quem constrói a ferramenta e de quem a usa?

Você acha que o combate ao phishing deve focar mais em quem fornece as armas ou em quem aperta o gatilho?