O Warlock ransomware não é só mais uma operação de sequestro digital pedindo resgate em criptomoedas. Ele é a ponta visível de um iceberg geopolítico e técnico muito maior, onde ataques com motivação criminosa se misturam a operações de espionagem patrocinadas por estados. O novo alvo? O SharePoint sim, aquela plataforma da Microsoft que vive esquecida no canto do servidor.

O que torna tudo ainda mais grave é que o ataque explora uma vulnerabilidade zero-day crítica: a CVE-2025-53770, apelidada de “ToolShell”. E se você achou que o buraco parava por aí, spoiler: o ataque é assinado por grupos com histórico de espionagem digital global.

A origem da ameaça: um ransomware chinês fora do padrão

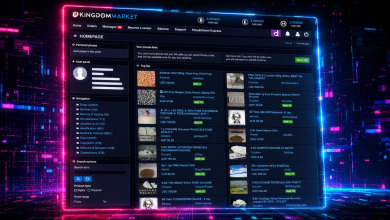

O Warlock apareceu pela primeira vez em junho de 2025, mas só começou a chamar atenção em julho, quando especialistas em cibersegurança detectaram que ele estava sendo implantado em ataques reais explorando uma brecha recém-descoberta no SharePoint.

Diferente do que é comum no mundo do ransomware onde operações costumam surgir na Rússia ou em países do Leste Europeu, essa campanha tem todos os traços de origem chinesa. Isso marca uma mudança significativa no mapa das ameaças digitais: o ransomware, agora, vem também de quem tradicionalmente fazia apenas espionagem.

Como a falha ToolShell foi explorada

A vulnerabilidade CVE-2025-53770, apelidada de ToolShell, afeta instâncias on-premises do SharePoint. Ela permite execução remota de código sem autenticação, o que, em português claro, significa: o atacante pode tomar o controle do servidor à distância, sem sequer precisar de senha.

Três grupos com ligação conhecida com o governo chinês exploraram essa falha:

- Budworm (também conhecido como APT27 ou Linen Typhoon)

- Sheathminer (ou Violet Typhoon / APT31)

- Storm-2603

Foi esse último que levou o ataque a um novo nível. Eles usaram a falha para implantar tanto o Warlock quanto o LockBit sim, o mesmo LockBit de campanhas anteriores. Só isso já seria digno de manchete. Mas a história vai além.

O arsenal técnico por trás do ataque

A pesquisa publicada pelas principais empresas de segurança mostrou que o grupo Storm-2603 usou várias técnicas avançadas. A principal foi o uso de DLL sideloading uma forma de disfarçar códigos maliciosos dentro de arquivos legítimos.

Eles também usaram o 7zip (sim, o famoso compactador de arquivos) para carregar um loader malicioso via um arquivo chamado 7z.dll. Esse tipo de camuflagem já é típica de grupos chineses e extremamente eficaz contra antivírus tradicionais.

O framework de comando e controle usado internamente foi apelidado de ak47c2, nome que também batiza o projeto AK47, identificado como uma coleção de ferramentas com backdoors, loaders e payloads de ransomware personalizados.

Outro detalhe técnico importante: os arquivos criptografados pela ameaça trazem a extensão .x2anylock, o que levou especialistas a acreditarem que o Warlock pode ser um rebrand do ransomware Anylock ou ao menos um projeto derivado dele.

A espionagem por trás da cortina

A parte mais sombria dessa história não é o resgate em bitcoin, mas as conexões claras com campanhas de espionagem que vêm de longa data. Algumas ferramentas usadas nos ataques estavam assinadas digitalmente com um certificado roubado o tal “coolschool”. Esse mesmo certificado já havia sido usado anteriormente em operações do grupo CamoFei, outro APT chinês ativo desde 2019.

Investigações da SentinelOne, Symantec e TeamT5 conectaram o uso do certificado a ataques contra infraestruturas críticas em países como Brasil, Índia, Taiwan, Estados Unidos e até contra presidências e hospitais de alta relevância. Estamos falando de algo que vai muito além de cibercrime é um ataque híbrido entre inteligência estatal e crime organizado digital.

O que esse tipo de ataque representa de verdade

O Warlock representa uma nova categoria de ameaça. Não é só ransomware. Não é só espionagem. É um modelo híbrido que une as duas coisas e o faz de forma profissional, com recursos técnicos, estratégia e objetivos políticos e econômicos.

Isso torna a detecção mais difícil, a resposta mais lenta e a atribuição quase impossível. Afinal, quando um ataque começa parecendo uma extorsão digital e termina com roubo de dados estratégicos, quem é o verdadeiro autor? Um grupo criminoso ou uma agência estatal disfarçada?

Como se proteger (e o que você deveria estar fazendo desde ontem)

Se você usa SharePoint on-premises, pare tudo e verifique se aplicou os últimos patches. A falha ToolShell já foi corrigida, mas o risco persiste para quem ainda não atualizou.

Além disso:

- Reforce o monitoramento de comportamentos anômalos, especialmente agendamentos estranhos e alterações de política de sistema.

- Reveja a exposição do seu servidor na internet. Se puder, tire-o do alcance público.

- Aplique segmentações internas e bloqueios para impedir movimentação lateral caso o ataque comece.

- Reforce políticas de segurança para evitar DLL sideloading e abuse de binários legítimos.

Warlock ransomware

O caso Warlock expõe que, estamos lidando com ataques que misturam Estado e crime, espionagem e lucro. E o SharePoint subestimado por muitos virou porta de entrada para um ataque global silencioso.

Será que o ransomware que te atinge é só um golpe… ou parte de uma operação maior para roubar sua inteligência?

Você está preparado para esse novo cenário onde cada falha zero-day pode ser só a primeira fase de algo muito maior?