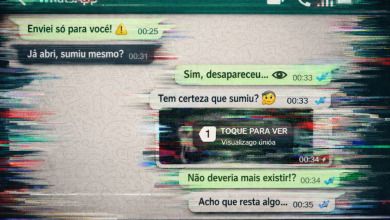

Se você ainda acredita que o recurso de visualização única do WhatsApp realmente protege suas mensagens, talvez seja hora de recalibrar essa confiança. Não porque a ideia seja ruim, mas porque, na prática, ele continua sendo mais frágil do que parece.

Um pesquisador de segurança acaba de revelar mais uma forma de contornar o recurso. E o detalhe que muda tudo não é a falha em si, mas a decisão da Meta de não corrigir o problema.

Estamos falando da quarta técnica documentada para burlar a visualização única. E, dessa vez, a empresa decidiu simplesmente não tratar como um problema dentro do seu modelo de segurança.

O que é a visualização única e por que ela existe

A visualização única foi criada com uma proposta simples. Permitir o envio de fotos, vídeos e áudios que desaparecem após serem visualizados. Na teoria, isso reduz a persistência da informação e aumenta a privacidade das conversas.

Na prática, ela também tenta impedir ações como salvar, encaminhar ou capturar o conteúdo. É basicamente um controle limitado com aparência de proteção forte.

Só que segurança baseada em comportamento esperado do usuário quase sempre falha quando encontra alguém minimamente motivado a quebrar regras.

E é exatamente isso que vem acontecendo.

O pesquisador por trás das descobertas

Tal Be’ery não é um curioso qualquer. Ele é cofundador e CTO da Zengo, uma carteira de criptomoedas com foco em segurança. Ou seja, alguém que entende como sistemas são quebrados na prática.

Nos últimos anos, ele vem demonstrando repetidamente como a visualização única pode ser burlada. As três falhas anteriores foram corrigidas pelo WhatsApp. Inclusive, uma delas rendeu recompensa no programa de bug bounty.

Em setembro de 2024, uma dessas vulnerabilidades chegou a ser explorada no mundo real, o que já indicava que o problema não era apenas teórico.

Agora, com a quarta técnica descoberta, o cenário muda.

Como funciona o novo bypass

O novo método permite que o conteúdo enviado como visualização única seja capturado antes de desaparecer. Sem entrar em detalhes técnicos, o ataque envolve o uso de um cliente modificado do WhatsApp.

Isso significa que o ataque não explora diretamente o aplicativo oficial, mas sim uma versão alterada da plataforma.

Além disso, existe a possibilidade de escalar esse tipo de ataque usando extensões de navegador com WhatsApp Web, o que amplia o potencial de exploração.

Na prática, não é só uma falha. É um vetor que pode ser operacionalizado.

A decisão da Meta e o que ela realmente significa

A Meta foi informada sobre a vulnerabilidade e decidiu não corrigir.

O argumento é que esse tipo de problema está fora do modelo de segurança da empresa, já que envolve clientes não oficiais.

Existe lógica nisso. Nenhum sistema consegue impedir totalmente que alguém capture conteúdo, seja usando outro dispositivo ou modificando o aplicativo.

Mas existe um ponto importante. As falhas anteriores também envolviam clientes modificados. E, ainda assim, foram corrigidas.

Essa mudança de abordagem levanta questionamentos sobre consistência e critérios internos.

Visualização única não é o que você pensa

A própria Meta reforça que a visualização única não foi criada para ser uma solução de segurança absoluta. Ela é apenas uma camada adicional de privacidade.

Na prática, o recurso funciona melhor como um limitador casual do que como uma proteção real contra vazamentos.

Se alguém quiser capturar o conteúdo, existe um caminho. Sempre existiu.

A diferença agora é que isso está mais documentado e potencialmente mais acessível.

E, ainda assim, muitos usuários continuam tratando o recurso como se fosse uma garantia de desaparecimento definitivo.

A proposta de solução e o debate técnico

Tal Be’ery sugere a implementação de um sistema baseado em DRM, semelhante ao usado por plataformas de streaming.

A ideia seria impedir que o conteúdo fosse reutilizado ou redistribuído digitalmente.

A Meta, por outro lado, discorda.

Segundo a empresa, esse modelo traria complexidade adicional, dependeria de servidores externos e ainda não impediria gravações feitas por outros dispositivos.

Além disso, sistemas de DRM também podem ser contornados. Ou seja, não existe solução perfeita.

O que realmente importa aqui

No meio da discussão técnica, existe um ponto que passa despercebido. O problema não é apenas a falha. É a expectativa criada em torno do recurso.

Quando uma ferramenta transmite a sensação de segurança forte, mas entrega uma proteção limitada, o risco deixa de ser técnico e passa a ser comportamental. E isso é mais perigoso.

Porque faz com que usuários compartilhem conteúdos sensíveis acreditando que estão protegidos.

O cenário daqui pra frente

O caso ainda está em desenvolvimento, mas já levanta um debate importante sobre limites de responsabilidade em plataformas digitais.

Até onde uma empresa deve proteger o usuário? E em que ponto essa responsabilidade passa a ser individual?

Enquanto essa linha não fica clara, o cenário permanece o mesmo. Recursos que parecem seguros, mas exigem interpretação crítica. No fim, a reflexão é inevitável.

Se você não pode garantir que algo não será capturado, faz sentido enviar como se fosse desaparecer?