Uma vulnerabilidade crítica no BIG-IP Access Policy Manager, solução amplamente utilizada da F5 Networks, está sendo explorada ativamente por atacantes, segundo alerta recente da CISA.

Identificada como CVE-2025-53521, a falha permite execução remota de código sem necessidade de autenticação. Traduzindo, isso significa que um invasor pode assumir o controle do sistema sem credenciais válidas, explorando apenas o tráfego malicioso.

A inclusão da vulnerabilidade no catálogo de falhas exploradas da CISA não é apenas um detalhe técnico. É um indicativo claro de que a ameaça já saiu do campo teórico e passou a ser utilizada em ataques reais.

Origem do problema remonta a violação interna sofisticada

O cenário começou a se desenhar em outubro de 2025, quando a F5 revelou ter sofrido uma violação significativa em sua rede interna. O incidente envolveu um agente altamente sofisticado, com características típicas de operações patrocinadas por estados.

Investigações posteriores apontaram conexões com hackers ligados à China. Durante o período de comprometimento, que durou pelo menos doze meses, os invasores tiveram acesso não apenas ao código fonte do BIG-IP, mas também a informações sobre vulnerabilidades ainda não divulgadas.

Esse nível de acesso representa um risco estrutural. Não se trata apenas de explorar falhas existentes, mas de antecipar brechas futuras com base em conhecimento privilegiado.

Há também indícios de que os atacantes implantaram o backdoor Brickstorm em sistemas de clientes, ampliando o impacto para além da própria F5 e atingindo diretamente organizações que dependem da solução.

Do impacto operacional à execução remota de código

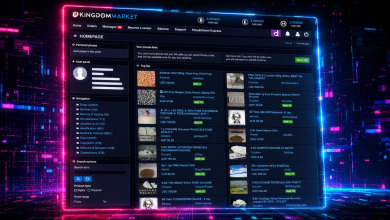

O BIG-IP APM é responsável por gerenciar políticas de acesso a aplicações, APIs e dados sensíveis. Sua presença é comum em grandes empresas, instituições financeiras e órgãos governamentais, o que aumenta significativamente o potencial de impacto da vulnerabilidade.

Inicialmente, a CVE-2025-53521 foi classificada como uma falha capaz de causar interrupções no serviço, caracterizando um cenário de denial of service. No entanto, novas análises realizadas em março de 2026 mudaram completamente essa avaliação.

A vulnerabilidade foi reclassificada como execução remota de código, recebendo pontuação CVSS de 9.8 na versão 3.1 e 9.3 na versão 4.0. Trata-se de um nível crítico, indicando alto potencial de exploração e impacto severo.

O problema está concentrado no processo apmd, responsável pelo processamento de tráfego ativo. As versões afetadas incluem uma ampla gama de releases, abrangendo diferentes ciclos do produto, o que amplia a superfície de ataque.

Quando uma política de acesso do APM está configurada em um servidor virtual, tráfego malicioso pode explorar a falha e permitir a execução remota de código. Sistemas operando no modo Appliance também estão vulneráveis.

Correções disponíveis, mas risco permanece

Os patches disponibilizados pela F5 em outubro de 2025 continuam sendo eficazes contra a vulnerabilidade. Organizações que aplicaram as atualizações rapidamente provavelmente evitaram comprometimentos.

No entanto, a ausência de informações precisas sobre o início da exploração levanta preocupações. A atividade maliciosa foi identificada apenas em março de 2026, o que sugere a possibilidade de ataques anteriores à aplicação das correções.

Esse intervalo entre descoberta e resposta continua sendo um dos pontos mais críticos na gestão de vulnerabilidades.

Indicadores de comprometimento e técnicas de evasão

Para auxiliar na detecção de possíveis invasões, a F5 divulgou indicadores de comprometimento associados ao malware identificado como c05d5254. Entre os sinais estão arquivos suspeitos, alterações em componentes do sistema, registros de log indicando desativação do SELinux e tráfego HTTP ou HTTPS incomum.

Um dos aspectos mais preocupantes é o uso de webshells que operam apenas em memória. Embora em alguns casos esses artefatos tenham sido gravados em disco, há evidências de execução sem persistência física, dificultando a detecção por métodos tradicionais.

Além disso, os atacantes realizaram modificações em componentes do sys-eicheck, ferramenta responsável pela verificação de integridade do sistema. Essas alterações tinham como objetivo ocultar atividades maliciosas e evitar alertas.

Curiosamente, em determinados casos, as modificações foram aplicadas apenas em uma partição do sistema. Durante processos de atualização e reinicialização, essas alterações não persistiram, revelando inconsistências na operação dos atacantes.

Resposta governamental e medidas emergenciais

Diante da gravidade da situação, a CISA determinou que agências federais civis dos Estados Unidos avaliem sua exposição à vulnerabilidade e implementem medidas de mitigação dentro do prazo estabelecido para o final de março de 2026.

A decisão reforça o nível de criticidade da falha e destaca a necessidade de resposta rápida por parte de organizações que utilizam o BIG-IP APM.

O episódio evidencia, mais uma vez, que mesmo soluções amplamente consolidadas podem se tornar vetores de ataque quando vulnerabilidades críticas são exploradas em larga escala.