A Nissan Motor Corporation, uma das mais proeminentes fabricantes de automóveis do mundo, encontra-se atualmente no centro de uma investigação rigorosa após alegações de um comprometimento de dados de proporções alarmantes.

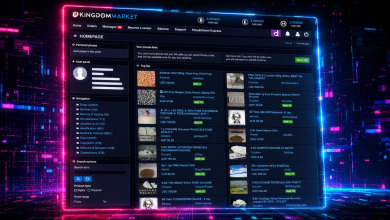

O incidente, reportado inicialmente pelo portal Daily Dark Web, envolve a exfiltração de cerca de 910GB de informações sensíveis, supostamente executada pelo grupo de extorsão conhecido como Everest.

Este evento não apenas expõe a fragilidade das infraestruturas corporativas, mas também acende um debate necessário sobre a segurança na cadeia de suprimentos global.

Certamente, o fato de o vetor inicial de ataque ter sido um fornecedor terceirizado de TI reforça a tese de que a segurança de uma organização é tão forte quanto o seu elo mais fraco.

O grupo Everest tem se destacado no cenário internacional por uma abordagem que mescla a invasão direta com a venda de acesso a outras redes criminosas.

No caso da Nissan, a estratégia parece ter focado na extorsão direta após a coleta massiva de arquivos. O volume de quase um terabyte de dados é, por si só, um indicativo de que os atacantes tiveram persistência dentro do ambiente por um período considerável, permitindo a identificação e a extração de ativos valiosos.

A empresa ainda está trabalhando para validar a autenticidade de todos os arquivos reivindicados pelo grupo e entender a extensão do impacto em seus sistemas globais.

Como a Nissan opera em um mercado altamente competitivo, agora ela enfrenta o desafio de conter os danos reputacionais e operacionais decorrentes desta exposição.

Vulnerabilidades na cadeia de suprimentos digital

A análise técnica de incidentes desta natureza sugere que o material exfiltrado pode incluir desde esquemas proprietários de engenharia e segredos industriais até bancos de dados de recursos humanos e comunicações corporativas internas.

Certamente, a preocupação imediata reside na possibilidade de movimentação lateral e persistência no ambiente.

Quando um fornecedor de TI é comprometido, as credenciais de acesso remoto e os túneis de VPN frequentemente servem como uma via expressa para o coração da rede corporativa principal.

Porém, a Nissan ainda não detalhou quais sistemas específicos foram afetados ou se houve interrupção direta nas linhas de produção, algo que costuma ser o pesadelo logístico em ataques ao setor industrial.

Historicamente, o setor automotivo tem sido um alvo lucrativo para cibercriminosos devido ao alto valor da propriedade intelectual envolvida e à complexidade de seus ecossistemas digitais.

A transição acelerada para veículos elétricos e autônomos aumentou drasticamente a dependência de software e, consequentemente, a superfície de risco cibernético.

No entanto, este não é um incidente isolado na trajetória da fabricante japonesa, que já lidou com exposições de dados de menor escala no passado.

A diferença agora reside na agressividade do grupo Everest e na magnitude do volume de dados expostos, o que coloca a Nissan sob uma pressão regulatória ainda maior, especialmente em regiões com leis de proteção de dados rigorosas, como o GDPR na Europa e a LGPD no Brasil.

Perfil do atacante e modus operandi

Especialistas em segurança da informação apontam que grupos como o Everest operam com um modelo de negócios bem estruturado e altamente profissionalizado.

Eles frequentemente publicam provas da invasão em “leak sites” na Dark Web para forçar o pagamento do resgate, utilizando a técnica da dupla extorsão: a criptografia de dados (embora nem sempre presente) e a ameaça de divulgação pública.

No entanto, a política de muitas corporações globais tem sido a de não ceder às demandas de extorsão, focando em vez disso na recuperação de desastres e no endurecimento de políticas de acesso.

Certamente, a investigação em curso pela Nissan envolverá perícia forense digital de ponta para entender a cronologia dos fatos e identificar exatamente quais camadas de proteção falharam no ambiente do contratante de TI.