O que era para ser mais uma solução prática e democrática de tecnologia está se tornando uma dor de cabeça na segurança digital. Ferramentas de criação de sites com inteligência artificial, como o Lovable, estão sendo exploradas por cibercriminosos para acelerar campanhas de phishing, entrega de malware e roubo de dados sensíveis.

Basta um prompt bem escrito e, em minutos, um site funcional, hospedado gratuitamente, está no ar com direito a design convincente, lógica de coleta de dados e páginas falsas imitando Microsoft, UPS, exchanges de cripto e muito mais. E o pior: tudo isso sem exigir nenhuma habilidade técnica do atacante.

O crime por trás dos cliques

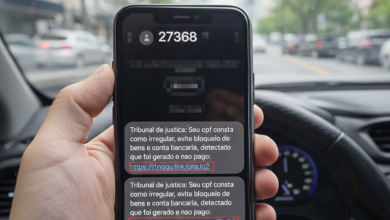

Segundo a Proofpoint, milhares de URLs maliciosas hospedadas no domínio lovable.app têm circulado desde o início de 2025. Esses sites aparecem principalmente em campanhas de e-mail, disfarçados como mensagens corporativas legítimas atualizações de benefícios, arquivos compartilhados, autenticações da Microsoft, entre outros.

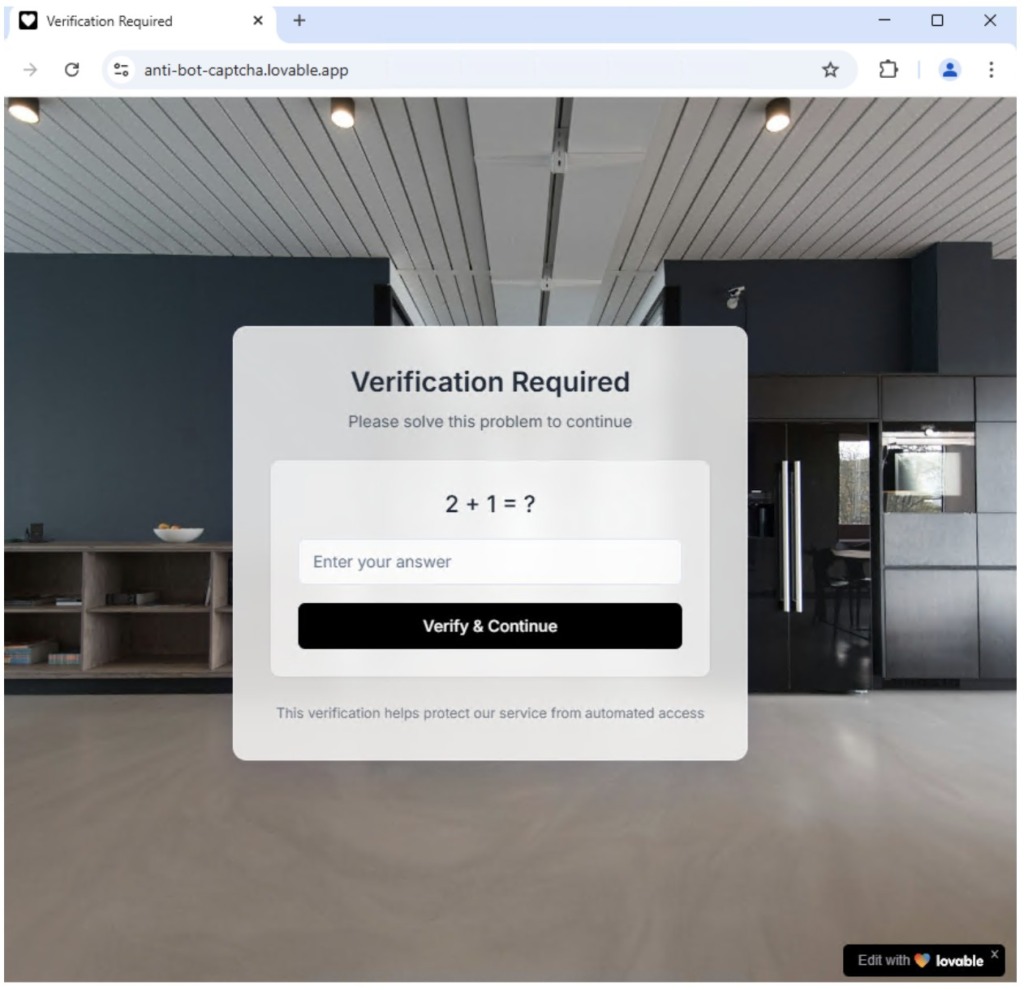

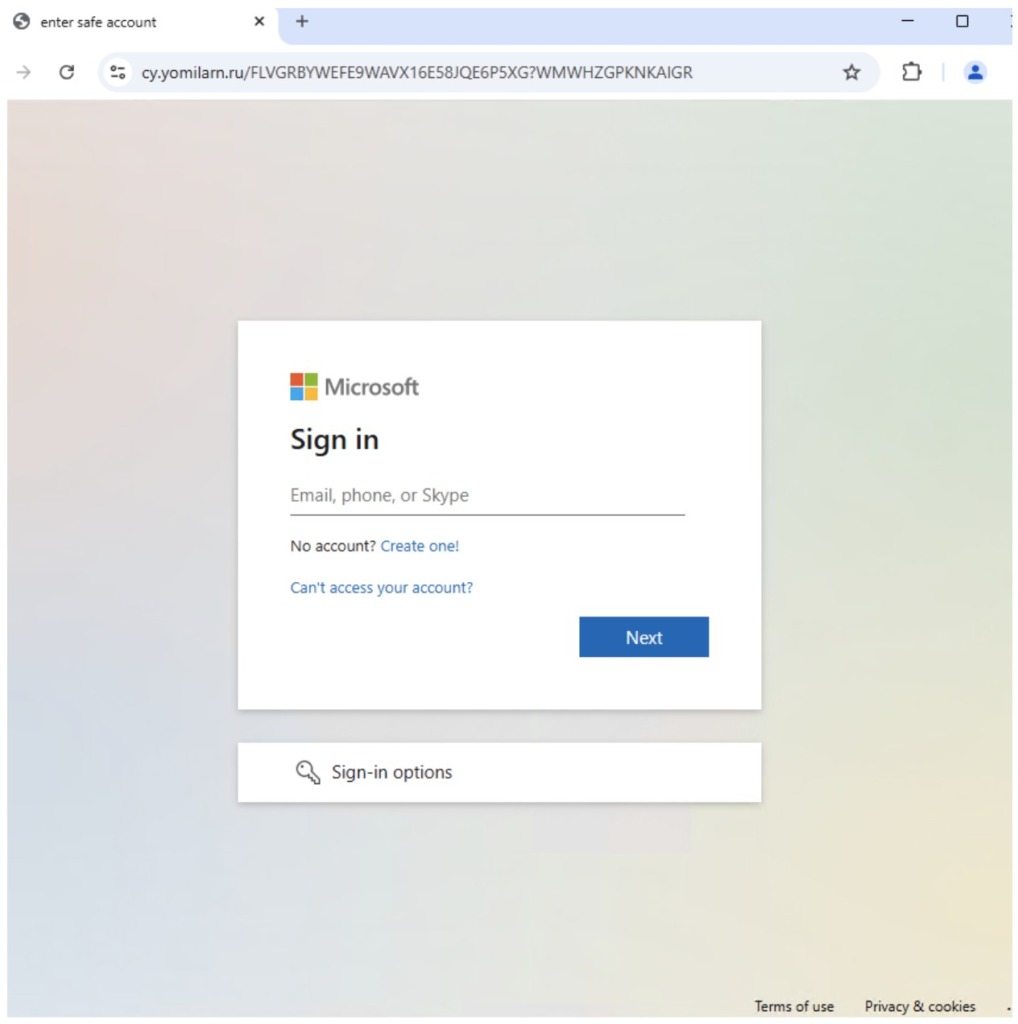

Muitas dessas armadilhas começam com uma tela CAPTCHA convincente, que dá credibilidade e reduz a desconfiança da vítima. Depois disso, vem a página falsa de login, pronta para roubar credenciais, tokens de MFA e cookies de sessão.

Em fevereiro de 2025, uma campanha massiva usou essa tática para entregar páginas falsas da Microsoft a partir de e-mails com tema de compartilhamento de arquivos. Já em junho, outras campanhas se passaram por setores de RH, usando narrativas corporativas para enganar funcionários e coletar dados sensíveis.

Em outra frente, páginas falsas da UPS coletaram números de cartão e códigos SMS para autenticação, com os dados sendo enviados diretamente para canais no Telegram mostrando que os criminosos estão integrando plataformas modernas ao seu fluxo de ataque.

E tem mais: ameaças focadas em criptoativos também ganharam força. Sites se passando por airdrops e recompensas de plataformas como Aave redirecionavam usuários para interfaces Web3 que, na prática, conectavam carteiras e drenavam ativos.

Malware em poucos cliques

As campanhas não se limitam ao phishing. Em julho, foram registradas iscas em alemão simulando empresas de software. Os links levavam a arquivos .rar hospedados no Dropbox com executáveis modificados, que ao serem abertos iniciavam o sideload de DOILoader e implantavam o trojan de acesso remoto zgRAT.

E tudo isso com disfarces altamente profissionais muitos roteados por serviços como Cookie Reloaded, dificultando a detecção em firewalls e filtros.

E o Lovable, o que fez?

Diante do aumento dos abusos, a empresa implementou algumas contramedidas, como detecção em tempo real durante a geração dos projetos e varredura automatizada para derrubar sites maliciosos. Segundo eles, centenas de domínios já foram removidos.

Além disso, prometem incluir monitoramento de contas e outras melhorias para conter o problema.

O problema, no entanto, vai além da plataforma. A facilidade de uso, o baixo custo (até 5 prompts gratuitos por dia) e o modelo de remixagem de projetos tornam esse tipo de ferramenta um prato cheio para atacantes. Em testes, a Proofpoint mostrou que ainda é fácil criar páginas maliciosas com linguagem manipulativa.

Como se proteger desse novo tipo de ameaça?

O uso de IA no crime cibernético está ganhando força e rápido. Organizações precisam ajustar suas estratégias de segurança para identificar ameaças geradas por IA, algo que escapa dos filtros tradicionais.

Recomendações incluem:

- Adotar listas de permissão para ferramentas de construção web

- Monitorar domínios com padrões suspeitos, como

lovable.app - Reforçar a educação de usuários quanto a iscas corporativas bem elaboradas

- Investir em filtros de e-mail e SMS com detecção de padrões emergentes

Você consegue diferenciar um site legítimo de um gerado por IA para roubo de dados?